مقدمه

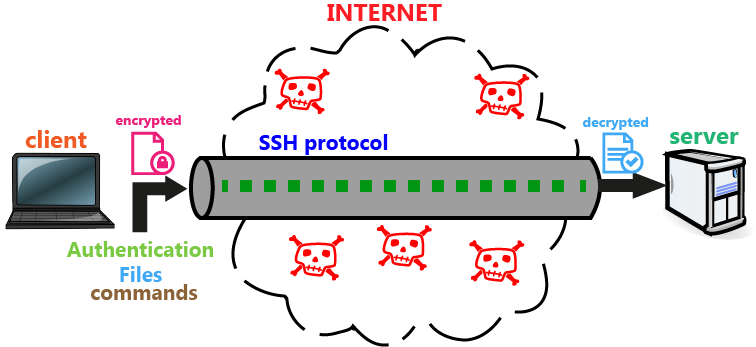

در این راهنما گامبهگام نحوهٔ اتصال به یک سرور مجازی خصوصی (VPS) از سیستمعامل ویندوز با استفاده از PuTTY را توضیح میدهم. هدف این مطلب فراهم کردن دستورالعملی عملی و قابل اجرا برای کاربران تازهکار تا متوسط است، شامل آمادهسازی، ساخت و استفاده از کلید SSH، پیکربندی PuTTY و رفع اشکال رایج.

پیشنیازها

– یک VPS با دسترسی ریشه یا حساب کاربری با مجوزهای مناسب.

– آدرس IP یا نام دامنه VPS.

– یک کامپیوتر با ویندوز (ویندوز 10 یا جدیدتر توصیه میشود).

– اتصال اینترنت فعال.

– PuTTY و ابزارهای همراه آن (PuTTYgen و PSCP) — در ادامه روش نصب توضیح داده میشود.

نصب PuTTY و ابزارهای مربوطه

- به صفحهٔ دانلود رسمی PuTTY مراجعه و نسخهٔ مناسب ویندوز را دانلود کنید.

- فایل نصب را اجرا و PuTTY را نصب کنید.

- هنگام نصب، اطمینان حاصل کنید که PuTTYgen و PSCP نیز نصب میشوند (معمولاً همراه بستهٔ اصلی هستند).

- پس از نصب، برنامههای PuTTY، PuTTYgen و در صورت نیاز PSCP را در منوی استارت خواهید دید.

کلید عمومی/خصوصی SSH — چرا لازم است

– استفاده از کلیدهای SSH امنیت اتصال را افزایش میدهد و جایگزین رمز عبور میشود.

– کلید خصوصی را روی کامپیوتر محلی نگهداری میکنید؛ کلید عمومی را در سرور قرار میدهید.

– ورود با کلید تنها در صورتی کار میکند که سرور کلید عمومی شما را در فایل authorized_keys پذیرفته باشد.

ساخت جفت کلید با PuTTYgen

- PuTTYgen را اجرا کنید.

- در بخش Parameters نوع کلید را روی RSA قرار دهید و اندازه را 2048 یا 4096 بیت تنظیم کنید (4096 امنتر است).

- روی Generate کلیک کنید و وقتی از شما خواسته شد، با ماوس در پنجره حرکت کنید تا تولید کلید تصادفی شود.

- در فیلد Key passphrase یک عبارت عبور قوی وارد کنید (توصیهشده اما اختیاری). این رمز کلید خصوصی را محافظت میکند.

- روی Save private key کلیک کنید و فایل کلید خصوصی را در مکانی امن ذخیره کنید (مثلاً id_rsa.ppk).

- متن کلید عمومی را از پنجرهٔ PuTTYgen کپی کنید. این متن را بعداً باید در سرور قرار دهید.

کپی کردن کلید عمومی به سرور

روشهای متداول:

– اگر هنوز میتوانید با رمز عبور به سرور وصل شوید، از روش دستی استفاده کنید:

- با PuTTY وارد سرور شوید با نام کاربری و رمز عبور.

- در سرور پوشهٔ .ssh در دایرکتوری خانگی کاربر را ایجاد یا بررسی کنید:

mkdir -p ~/.ssh

- فایل authorized_keys را بسازید یا باز کنید و کلید عمومی را در یک خط جدید قرار دهید:

nano ~/.ssh/authorized_keys

- مجوزها باید درست تنظیم شوند:

chmod 700 ~/.ssh chmod 600 ~/.ssh/authorized_keys

- از سرور خارج شوید.

– اگر به رمز عبور دسترسی ندارید اما کنترل پنل هاست (مثلاً کنسول تحت وب) دارید، میتوانید آنجا کلید را پیست کنید.

– برخی سرویسدهندگان امکان وارد کردن کلید عمومی در داشبورد کاربری را فراهم میکنند؛ از آن استفاده کنید.

نکتهٔ امنیتی: اطمینان حاصل کنید که کلید عمومی دقیقاً یک خط کامل است و خطوط اضافی یا شکستگی ندارد.

پیکربندی PuTTY برای اتصال با کلید خصوصی

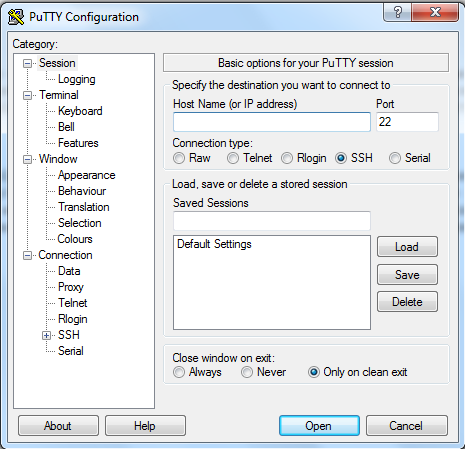

- PuTTY را باز کنید.

- در فیلد Host Name آدرس IP یا نام دامنهٔ سرور را وارد کنید، و پورت را معمولاً 22 قرار دهید مگر اینکه SSH روی پورت دیگری تنظیم شده باشد.

- در پنجرهٔ سمت چپ، به Connection > Data بروید و در Auto-login username نام کاربری (مثلاً root یا نام کاربری دیگر) را وارد کنید تا هر بار لازم نباشد نام کاربری را تایپ کنید.

- به Connection > SSH > Auth بروید و با Browse فایل کلید خصوصی .ppk که با PuTTYgen ذخیره کردهاید را انتخاب کنید.

- (اختیاری) برای ذخیرهٔ تنظیمات، به Session بازگردید، در Saved Sessions یک نام بنویسید و Save را بزنید. دفعهٔ بعد میتوانید همین تنظیم را Load کنید.

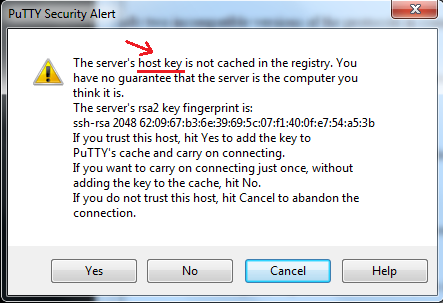

- روی Open کلیک کنید تا اتصال برقرار شود. اگر برای اولین بار به این سرور متصل میشوید، پیامی دربارهٔ fingerprint کلید میزبان نمایش داده میشود؛ اگر معتبر است Accept را بپذیرید.

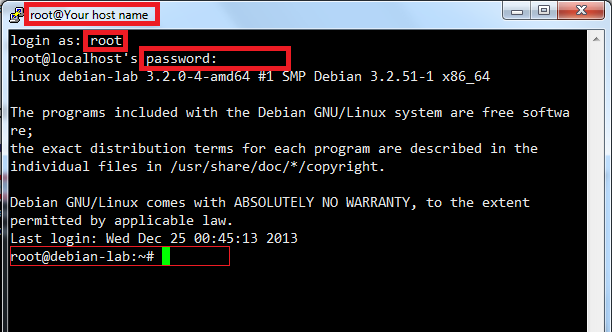

ورود با کلید

– اگر در PuTTYgen هنگام ساخت کلید، passphrase تنظیم کردهاید، هنگام استفاده از کلید خصوصی PuTTY از شما عبارت عبور کلید را میپرسد.

– در صورت پیکربندی درست، پس از تأیید fingerprint، مستقیم وارد شل سرور خواهید شد.

استفاده از رمز عبور (در صورت نیاز)

– اگر هنوز کلید تنظیم نکردهاید یا ترجیح میدهید با رمز عبور وارد شوید، در PuTTY نام کاربری و آدرس را وارد کنید و Open را بزنید؛ سپس در پنجرهٔ ترمینال نام کاربری و رمز عبور خواسته میشود.

– توجه: ورود با رمز عبور آسیبپذیرتر است؛ در صورت امکان ورود با کلید را فعال و رمز عبور را غیرفعال کنید.

انتقال فایل به/از سرور

– از PSCP (ابزار خط فرمان مشابه SCP برای ویندوز) یا WinSCP (رابط گرافیکی) استفاده کنید.

– مثال PSCP (در CMD ویندوز):

pscp -i path\to\privatekey.ppk localfile username@server_ip:/remote/path

– دانلود فایل از سرور:

pscp -i path\to\privatekey.ppk username@server_ip:/remote/path localfile

استفاده از Pageant برای مدیریت کلیدها (اختیاری)

– Pageant یک عامل SSH برای ویندوز است که امکان بارگذاری کلید خصوصی را فراهم میکند و نیازی به وارد کردن passphrase هر بار نیست.

– Pageant را اجرا کنید، روی آیکون آن کلیک راست و Add Key را انتخاب کنید، فایل .ppk را بارگذاری کنید.

– PuTTY بهصورت خودکار کلیدهای بارگذاریشده در Pageant را برای احراز هویت استفاده میکند.

تنظیمات امنیتی توصیهشده در سرور

– دسترسی SSH را فقط برای کلیدها (PasswordAuthentication no) محدود کنید پس از اطمینان از عملکرد ورود با کلید.

– تغییر پورت SSH از 22 به پورتی دیگر میتواند سطح سرکوب حملات خودکار را کاهش دهد، اما نباید تنها تدبیر امنیتی باشد.

– غیرفعال کردن ورود روت مستقیم و استفاده از sudo برای کاربری با دسترسی مناسب.

– نصب و پیکربندی فایروال (ufw یا iptables) و سرویسهایی مانند fail2ban برای شناسایی و مسدودسازی تلاشهای ناموفق زیاد.

رفع اشکال رایج

– خطای Server refused our key:

– مطمئن شوید کلید عمومی دقیقاً در فایل authorized_keys قرار دارد.

– مجوزهای پوشهٔ .ssh و فایل authorized_keys صحیح باشد.

– کلید خصوصی متناظر با کلید عمومی انتخاب شده در PuTTY باشد.

– خطای Network error: Connection timed out:

– آدرس IP یا پورت درست است؟

– فایروال سرور یا تنظیمات شبکه مانع اتصال است؟

– پینگ سرور را امتحان کنید.

– درخواست مکرر پسورد باوجود داشتن کلید:

– آیا PuTTY فایل .ppk صحیح را بارگذاری کرده؟

– آیا SSH روی سرور برای استفاده از کلیدها فعال است؟

– پیام fingerprint جدید یا متفاوت:

– اگر برای اولین بار متصل میشوید طبیعی است. اگر fingerprint قبلی تغییر کرده باشد، ممکن است سرور تغییر کرده یا حملهٔ MITM باشد؛ با میزبان یا سرویسدهنده چک کنید.

نکات عملی و بهترین روشها

– کلید خصوصی را در مسیر امن و با مجوزهای مناسب نگهدارید؛ از به اشتراکگذاری آن خودداری کنید.

– برای هر سرور از کلید مخصوص یا از passphrase قوی استفاده کنید تا در صورت لو رفتن یک کلید، ریسک کاهش یابد.

– نسخهٔ PuTTY و ابزارهای وابسته را بهروز نگه دارید.

– اسکریپتهای خودکار که از کلید استفاده میکنند را با دقت مدیریت کنید (محافظت از فایلهای کلیدی و استفاده از Pageant در صورت لزوم).

قوانین ارسال دیدگاه

لطفاً در ارسال دیدگاه از کلمات مناسب استفاده کنید. ارسال اسپم ممنوع است.