در این مقاله یک چکلیست جامع و عملی برای ارزیابی امنیت هاست سی پنل با کنترلپنل cPanel قبل از خرید ارائه شده است. هدف کمک به شماست تا ریسکها را کاهش دهید، از حملات رایج جلوگیری کنید و میزبان ایمنتری انتخاب کنید.

1) اعتبار و سیاستهای میزبان

– سیاست پشتیبانگیری (Backups): آیا نسخهگیری روزانه/هفتگی وجود دارد؟ مدت نگهداری و روند بازیابی چگونه است؟

– سیاست بهروزرسانیها: میزبان چگونه و با چه فرکانسی هسته سرور، cPanel و ماژولها را بهروزرسانی میکند؟

– پاسخگویی به رخداد (Incident Response): فرایند گزارش و پاسخ به نفوذ چیست؟ SLA برای جوابدهی چه مدت است؟

– محافظت از دادهها و حریمخصوصی: مکان دیتاسنتر، قوانین محلی (مثلاً GDPR) و نحوه ذخیرهسازی لاگها را بررسی کنید.

2) پیکربندی و سطح دسترسیها

– نسخه cPanel و لایسنس: از آخرین نسخهها استفاده شود؛ نسخههای قدیمی آسیبپذیرند.

– سطوح اکانت (WHM vs cPanel): مطمئن شوید دسترسیهای مدیریتی WHM محدود و ثبتشدهاند.

– SSH: آیا SSH فعال است؟ فقط به کلیدهای SSH محدود شود (password login غیرفعال).

– SFTP/FTPS: برای انتقال فایل از پروتکل امن (SFTP/FTPS) استفاده کنید؛ FTP خام ممنوع.

3) احراز هویت و کنترل دسترسی

– رمزهای عبور و سیاستها: حداقل طول و پیچیدگی رمز، انقضا دورهای و جلوگیری از رمزهای تکراری.

– تأیید هویت دو مرحلهای (2FA): 2FA برای پنلهای cPanel/WHM و حسابهای مهم باید فعال باشد.

– مدیریت کاربران: حداقل سطح دسترسی لازم (principle of least privilege) و حذف دسترسی کاربران غیرضروری.

– لاگینهای IP محدود: امکان محدودسازی لاگین به آدرسهای IP خاص یا اعمال محدودیت جغرافیایی.

4) بهروزرسانی و پچینگ خودکار

– Auto-update کنترلشده: بهروزرسانی خودکار برای هسته، PHP، Apache/Nginx و cPanel با تست پیش از استقرار.

– مدیریت نسخههای PHP: قابلیت انتخاب و قفل نسخههای PHP در سطح اکانت برای جلوگیری از تداخل با دیگران.

5) محافظتهای شبکهای و لایه حمله

– فایروال (Firewall): وجود فایروال سطح سرور مانند CSF، ConfigServer یا فایروال سختافزاری.

– محافظت DDoS: سرویس ضد DDoS و سقفبندی ترافیک؛ جزئیات توانایی جذب ترافیک بالا.

– Fail2ban / Login Failure Protection: جلوگیری از brute-force از طریق بلاک خودکار آیپیهای مشکوک.

– Rate limiting و connection throttling: محدودیت تعداد اتصال همزمان برای سرویسها.

6) امنیت وباپلیکیشن و PHP

– ModSecurity (WAF): فعال بودن ModSecurity با قوانین معتبر (OWASP CRS) و امکان مدیریت/رفعقوانین.

– CageFS / CloudLinux: ایزولهسازی کاربران برای جلوگیری از اختلال بین اکانتها.

– SuPHP / PHP-FPM secure configs: اجرا با کاربر صاحب فایل برای جلوگیری از اجرای کد مخرب توسط دیگران.

– Limitations on exec/system calls: محدودسازی توابع PHP پرخطر (exec, system, shell_exec) در صورت لزوم.

7) مدیریت فایل و آپلودها

– اسکنر ویروس/بدافزار: اسکن real-time و اسکن دورهای فایلها (Imunify360 یا سرویس مشابه).

– Quota و inode limits: محدودیت فضا و inode برای جلوگیری از حملات ذخیرهسازی و DoS داخلی.

– کنترل آپلودها: محدود کردن انواع فایل مجاز و اندازه فایل، بررسی محتوای آپلود.

8) گواهیها و ارتباطات امن

– SSL/TLS رایگان و خودکار: پشتیبانی از Let’s Encrypt یا گواهی اتوماتیک cPanel برای همه دامنهها.

– TLS Configuration: پیکربندی امن TLS (غیرفعال کردن نسخههای قدیمی مثل TLS 1.0/1.1، فعال کردن TLS 1.2+).

– HTTP Strict Transport Security (HSTS): پشتیبانی و امکان فعالسازی هدرهای امنیتی.

9) نظارت، لاگها و پاسخ به حوادث

– مرور لاگ و SIEM: دسترسی به لاگهای وب، لاگهای سیستم و ادغام با SIEM یا لاگ متمرکز.

– Retention لاگها: مدت نگهداری لاگها برای تحلیلهای بعدی.

– مانیتورینگ سلامت و هشدارها: اعلانهای realtime برای حملات، مصرف منابع غیرطبیعی و خطاهای امنیتی.

10) سیاستهای بکآپ و بازیابی

– نسخهبرداری آفلاین: بکاپهای خارج از سایت (off-site) تا در صورت نفوذ به سرور اصلی، دادهها محفوظ بمانند.

– فریکونسی و نگهداری: حداقل بکاپ هفتگی/روزانه و نگهداری چند نقطهای زمانی.

– تست بازیابی: میزبان باید فرایند بازیابی را آزمایش و نتایج را گزارش کند.

11) قوانین و سازگاریها

– انطباق با استانداردها: اگر نیاز دارید (مثلاً PCI DSS برای پرداخت آنلاین) مطمئن شوید میزبان گواهی یا راهکارهای مربوطه را دارد.

– مکان دیتاسنتر و قوانین داده: بررسی محل فیزیکی سرور اختصاصی و قوانین محلی که بر دادهها اعمال میشود.

12) نگهداری نرمافزاری کاربرپسند و قابلیت گزارشدهی

– رابط مدیریت امن: دسترسی HTTPS، لاگین دو مرحلهای و ثبت تغییرات مهم.

– گزارشهای امنیتی: ارائه گزارش دورهای از وضعیت امنیتی، تلاشهای نفوذ و بهروزرسانیها.

13) سختافزار و ایزولهسازی منابع

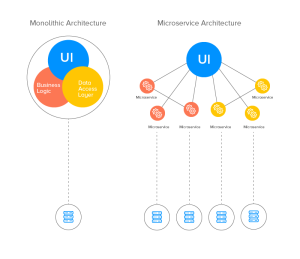

– مجازیسازی امن: استفاده از تکنولوژیهای ایزوله مانند KVM یا LXC به جای OpenVZ قدیمی.

– جداسازی شبکه و VLAN: تفکیک ترافیک مدیریتی و کاربری.

– رمزنگاری دیسک (at-rest): در صورت نیاز، امکان رمزنگاری دیسک و بکاپها.

14) هزینهها و قراردادها

– هزینههای امنیتی افزوده: برخی قابلیتهای امنیتی (WAF، DDoS protection، backup off-site) ممکن است هزینه اضافی داشته باشند—از قبل مطلع شوید.

– SLA امنیتی: وجود تعهدات وضوحبخش در قرارداد درباره زمان بازیابی، پاسخ به نفوذ و نگهداری.

15) چکلیست سریع برای تصمیمگیری (بله/خیر)

– آیا میزبان Backup خودکار و off-site دارد؟

– آیا بهروزرسانیهای cPanel و هسته سرور منظم انجام میشود؟

– آیا 2FA برای cPanel/WHM فعال است؟

– آیا SSH فقط با کلید و SFTP/FTPS فعال است؟

– آیا WAF (ModSecurity) فعال است؟

– آیا فایروال و Fail2ban/Rate limiting فعال است؟

– آیا کاربران ایزوله شدهاند (CageFS/CloudLinux)؟

– آیا TLS 1.2+ فعال و گواهی رایگان ارائه میشود؟

– آیا مانیتورینگ و لاگینگ مناسب و دسترسی به گزارشها وجود دارد؟

– آیا تست بازیابی بکاپ انجام میشود؟

راهنمای گامبهگام خرید هاست cPanel

- نیازها را مشخص کنید — نوع سایت (وردپرس/فروشگاه/اپ)، ترافیک پیشبینیشده، نیاز به پایگاهداده، ایمیل و پهنایباند.

- بودجه تعیین کنید — هزینه ماهانه، هزینههای نصب، و هزینههای افزونههای امنیتی یا بکاپ.

- بررسی میزبانها — سابقه، بررسیها، محل دیتاسنتر و سیاستهای امنیتی/حریمخصوصی را بخوانید.

- بررسی ویژگیهای پایه — نسخه بروز cPanel/WHM، انواع پلان (هاست اشتراکی/VPS/سرور اختصاصی)، رم/CPU/فضای دیسک و محدودیت inode.

- امنیت سرور — وجود فایروال (CSF)، WAF (ModSecurity)، DDoS protection، Fail2Ban، و پشتیبانی از CageFS/CloudLinux.

- دسترسیها و احراز هویت — پشتیبانی از SSH key-only، SFTP/FTPS، و امکان فعالسازی 2FA برای cPanel/WHM.

- بهروزرسانی و پچینگ — سیاستهای آپدیت خودکار کنترلشده برای OS، cPanel و PHP را تأیید کنید.

- بکاپ و بازیابی — وجود بکاپ خودکار و off‑site، فرکانس بکاپ، نگهداری نسخهها و سناریوی تست بازیابی را چک کنید.

- TLS و گواهی — پشتیبانی از Let’s Encrypt یا گواهی اتوماتیک، و پیکربندی TLS 1.2+ و هدرهای امنیتی.

- دسترسی لاگ و مانیتورینگ — دسترسی به لاگها، اعلانهای امنیتی، و امکان ادغام با SIEM یا ابزار مانیتورینگ.

- تست قبل از خرید — درخواست دسترسی آزمایشی یا پنل دمو و امتحان فعالسازی 2FA، آپلود با SFTP، مشاهده ModSecurity و بررسی لاگها.

- سوال درباره SLA و سیاستها — زمان پاسخ به رخداد، تعهدات بازیابی، هزینههای اضافه برای امنیت و نگهداری.

- بررسی سازگاریها — نیازمندیهای قانونی (مثلاً PCI/GDPR) و مکان دیتاسنتر.

- مقایسه پلانها و تصمیم نهایی — جدول مقایسه ویژگیهای امنیتی، هزینهها و محدودیتها را بسازید و بهترین پلان را انتخاب کنید.

- راهاندازی امن بعد از خرید — فعالسازی 2FA، آپلود SSH key، نصب گواهی TLS، تنظیم ModSecurity، اعمال quota/inode و راهاندازی بکاپ و مانیتورینگ.

- نگهداری دورهای — بررسی لاگها هفتهای، بررسی بهروزرسانیها ماهیانه، و تست بازیابی بکاپ هر 3–6 ماه.

نتیجهگیری — اقدامهای پیشنهادی پیش از خرید

1. از میزبان بخواهید مستندات امنیتی و جزئیات پیکربندی را ارائه کند.

2. خواستار SLA و گزارشهای پشتیبانگیری و تست بازیابی باشید.

3. دسترسی آزمایشی بخواهید تا بررسی کنید 2FA، SSH key-only، ModSecurity و محدودیتها فعال هستند.

4. هزینههای اضافی امنیتی را مقایسه و قابلیتهای مهم (DDoS، WAF، off-site backup) را اولویتبندی کنید.

قوانین ارسال دیدگاه

لطفاً در ارسال دیدگاه از کلمات مناسب استفاده کنید. ارسال اسپم ممنوع است.